潜む脅威:トロイの木馬の正体

デジタル化を知りたい

先生、『トロイの木馬』ってウイルスの一種なんですよね?

デジタル化研究家

そうですね、広い意味ではウイルスの一種と捉えられていますが、厳密には少し違います。ウイルスは自分のコピーを増やして他のプログラムに感染しますが、『トロイの木馬』は増殖しません。一見役に立つプログラムのように見せかけて、こっそり悪さをするんです。

デジタル化を知りたい

なるほど。じゃあ、他のプログラムに入り込むウイルスとは違うんですね。具体的にはどんな悪さをするんですか?

デジタル化研究家

そうですね、他のプログラムに入り込むわけではありません。例えば、パソコンの中の大切な情報を盗んだり、壊したり、パソコンを遠隔操作して勝手に何かをさせたりします。気づかないうちにインストールされていることが多く、危険なんですよ。

トロイの木馬とは。

『有害な仕掛け』とは、コンピューターにこっそり侵入して悪さをするプログラムのことです。一見 harmlessそうに見せかけて、実際にはデータの削除やコンピューターの破壊といった悪事を働きます。似たようなものに『ウイルス』がありますが、有害な仕掛けはウイルスのように自分のコピーを増やしたり、他のファイルに入り込んだりしません。多くの場合、ユーザーは知らないうちに自分のコンピューターにインストールしてしまっています。このような仕掛けを防ぐには、有害なプログラム対策のソフトを使うことが大切です。

偽りの姿

一見すると害がないように見える、だまし絵のような策略で仕組まれた悪意のある仕掛け、それがトロイの木馬です。名前の由来は、ギリシャ神話に登場する巨大な木馬にちなんでいます。一見すると無害な贈り物のように見せかけた木馬の中に、敵兵を潜ませ、トロイア陥落のきっかけを作った故事になぞらえています。

現代のデジタル社会においても、この策略は巧妙に利用されています。有用な道具や楽しい遊び、あるいは機械の刷新を装って、利用者を欺き、仕掛けを仕込みます。利用者は、危険な仕掛けを仕込んでいるとは全く知らずに、喜んで受け入れてしまうのです。まるで贈り物を受け取るように、危険なプログラムを自ら招き入れてしまうという皮肉な状況です。

この仕掛けの恐ろしいところは、その隠密性にこそあります。表向きは便利な道具やゲーム、あるいは機械の更新プログラムなど、利用者が日常的に利用する何気ないものとして振る舞います。そのため、利用者は疑うことなく、自ら進んで仕掛けを起動してしまうのです。起動されると、隠されていた真の姿が露わになり、個人情報の窃盗、機械の乗っ取り、他の仕掛けの拡散など、様々な悪事を働き始めます。

トロイの木馬の巧妙な隠蔽工作は、まさに現代のデジタル社会における脅威と言えるでしょう。一見無害に見えるものの中に潜む危険を意識し、不用意に仕掛けを起動しないよう、注意深く見極める必要があります。信頼できる提供元からのみ入手する、提供元不明のものには警戒心を抱くなど、日頃から用心深く行動することが大切です。

| 項目 | 内容 |

|---|---|

| 名称 | トロイの木馬 |

| 由来 | ギリシャ神話に登場する木馬の策略 |

| 現代社会での例 |

|

| 危険性 |

|

| 対策 |

|

侵入の経路

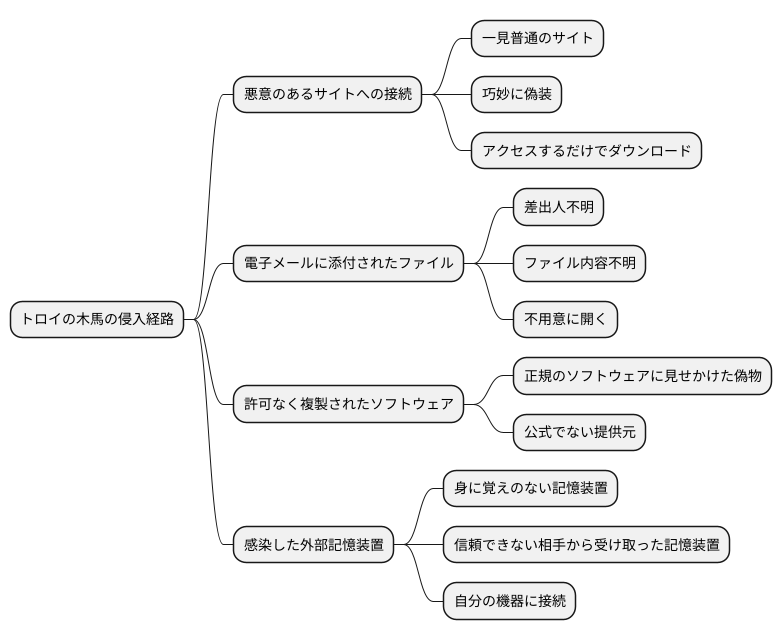

有害なプログラムであるトロイの木馬は、気付かぬうちにあなたの機器に入り込み、様々な問題を引き起こします。その侵入経路は多岐にわたり、注意を怠ると簡単に感染する危険性があります。

まず、悪意のあるサイトへの接続が挙げられます。一見すると普通のサイトのように見えますが、実際には巧妙に偽装されており、アクセスするだけでトロイの木馬がダウンロードされてしまうことがあります。怪しいサイトには不用意にアクセスしないようにしましょう。

次に、電子郵便に添付されたファイルを開くことによる感染もよくある経路です。差出人が誰か、どのような内容のファイルなのかを確認せず不用意に開いてしまうと、トロイの木馬が仕込まれている場合があります。心当たりのない差出人からのメールや、不審な添付ファイルは開かないように心がけましょう。

また、許可なく複製されたソフトウェアのダウンロードも危険です。正規のソフトウェアに見せかけた偽物の中にトロイの木馬が隠されている可能性があります。ソフトウェアは必ず公式の提供元から入手するようにしましょう。

さらに、感染した外部記憶装置の使用も感染経路となります。例えば、感染した記憶装置を自分の機器に接続すると、トロイの木馬が機器に侵入する可能性があります。身に覚えのない記憶装置や、信頼できない相手から受け取った記憶装置は使用しないように注意しましょう。

このように、トロイの木馬の侵入経路は様々です。怪しいサイトへのアクセス、不審な添付ファイル、不正なソフトウェア、感染した外部記憶装置など、日頃から注意を払うことで感染のリスクを減らすことができます。安全な情報機器利用を心がけましょう。

破壊活動の実態

{巧妙に仕掛けられた罠}のような、いわゆる「トロイの木馬」と呼ばれる不正な仕組みは、気づかぬうちに私たちの使う計算機に入り込み、様々な悪事を働きます。まるで家に忍び込んだ泥棒のように、大切な個人情報を盗み出すのです。例えば、買い物の際に使う札の番号や、様々な場所にログインするための合言葉などを盗み見され、悪用される恐れがあります。また、泥棒が家の中の物を壊すように、トロイの木馬は計算機に保存されている書類や大事な設定を滅茶苦茶にしてしまうかもしれません。その結果、計算機が動かなくなってしまうこともあります。

さらに恐ろしいのは、トロイの木馬が計算機を乗っ取ることです。乗っ取られた計算機は、まるで操り人形のように、犯罪者の意のままに操られてしまいます。多くの計算機が乗っ取られ、操り人形の集団が出来上がると、それを「ボットネット」と呼びます。このボットネットは、大規模な攻撃を仕掛ける道具として使われることがあり、社会全体に甚大な被害をもたらす可能性があります。例えば、多くの企業の計算機が一斉に攻撃を受け、業務が麻痺してしまう、といった事態も想定されるのです。このように、トロイの木馬は決して甘く見てはいけない、危険な存在なのです。日頃から警戒し、対策を講じることが重要です。

| 種類 | 不正な仕組み | 被害 |

|---|---|---|

| トロイの木馬 |

|

|

ウイルスとの違い

一見すると便利な道具のように見せかけて、実は悪意ある動作を行う「トロイの木馬」。その名の由来は、ギリシャ神話に登場するトロイア戦争における巨大な木馬の計略にあり、敵陣営に潜入するために偽装された道具という点で共通しています。このトロイの木馬は、しばしば「ウイルス」と混同されますが、実際には異なる性質を持っています。

まず大きな違いは自己複製能力の有無です。ウイルスは、まるで生物のように自身を複製し、感染したファイルを介して次々と他のファイルに広がっていきます。感染したファイルを開いたり実行したりすることで、ウイルスは増殖し、コンピュータシステム全体に被害を及ぼす可能性があります。一方、トロイの木馬は自己複製能力を持ちません。単独で動作し、他のファイルに感染を広げることはありません。そのため、ウイルスのように爆発的に感染が広がることはありませんが、初期の侵入を許してしまうと深刻な被害を受ける可能性があります。

また、活動の仕方も異なります。ウイルスは、他の正常なプログラムに寄生してその機能を乗っ取り、悪意ある動作を行います。いわば、宿主を利用して活動する寄生虫のような存在です。対してトロイの木馬は、単独で実行可能なプログラムです。一見すると通常のプログラムのように振る舞い、利用者を騙して実行させます。そのため、ウイルス対策ソフトはウイルスの特徴的なパターンを検知して駆除できますが、トロイの木馬は見過ごされてしまう可能性があります。

このように、トロイの木馬はウイルスとは異なる特徴を持つため、検知や対策がより困難です。利用者は、怪しいプログラムを実行しない、信頼できる提供元からのみプログラムを入手するなど、自衛策を講じる必要があります。巧妙に偽装されたトロイの木馬を見破るためには、セキュリティに関する知識と注意深い行動が重要です。

| 項目 | トロイの木馬 | ウイルス |

|---|---|---|

| 自己複製能力 | なし | あり |

| 動作 | 単独で実行可能なプログラム | 他のプログラムに寄生 |

| 感染方法 | ユーザを騙して実行させる | 感染したファイルの実行など |

| 危険性 | 初期侵入を許すと深刻な被害 | 爆発的な感染拡大 |

| 対策の難しさ | 検知・対策が困難 | ウイルス対策ソフトで検知可能 |

防御策

悪意のある細工が施された情報(トロイの木馬)の脅威から大切な機器や情報を守るには、幾つかの対策を組み合わせることが重要です。まず、信頼できる安全対策用の道具を導入し、常に最新の状態に保つことが欠かせません。安全対策用の道具は、トロイの木馬を含む様々な悪い情報を検知し、取り除く助けとなります。怪しい電子郵便に添付された文書や情報を開かない、信頼できない情報発信場所に接続しないなど、普段から用心することも大切です。

加えて、利用している機器の仕組みや道具類の更新情報を定期的に確認し、安全上の弱点を無くすことも重要です。更新情報には、既知のトロイの木馬への対策が含まれていることが多く、これを適用することで、新たな脅威への備えとなります。

また、データの複製を他の場所に保管することも有効な手段です。万一、トロイの木馬によって情報が書き換えられたり、消されたりした場合でも、複製があれば被害を最小限に抑えることができます。複製は、外付けの記憶装置や、遠隔地にある情報保管場所に保存するのが良いでしょう。

利用者自身の注意深さと、安全対策用の道具の活用、そして機器や道具類の適切な管理。これらの対策を組み合わせることで、トロイの木馬の侵入を防ぎ、機器や情報を安全に保つことができます。日頃から用心深く行動し、怪しい情報には決して触れないように心がけましょう。もしもの場合に備え、連絡先を控えておくことも大切です。困ったときには、専門の相談窓口に連絡し、指示を仰ぎましょう。

| 対策 | 説明 |

|---|---|

| 安全対策ソフトの導入と最新状態の維持 | トロイの木馬を含む悪意のある情報を検知・除去 |

| 不審な情報へのアクセス禁止 | 怪しいメールの添付ファイルや信頼できないサイトを開かない |

| 機器とソフトウェアの更新 | 安全上の脆弱性を解消し、新たな脅威に備える |

| データのバックアップ | 万一情報が損失した場合の被害を最小限に抑える |

| 連絡先の確保 | 問題発生時に専門の相談窓口に連絡 |

早期発見の重要性

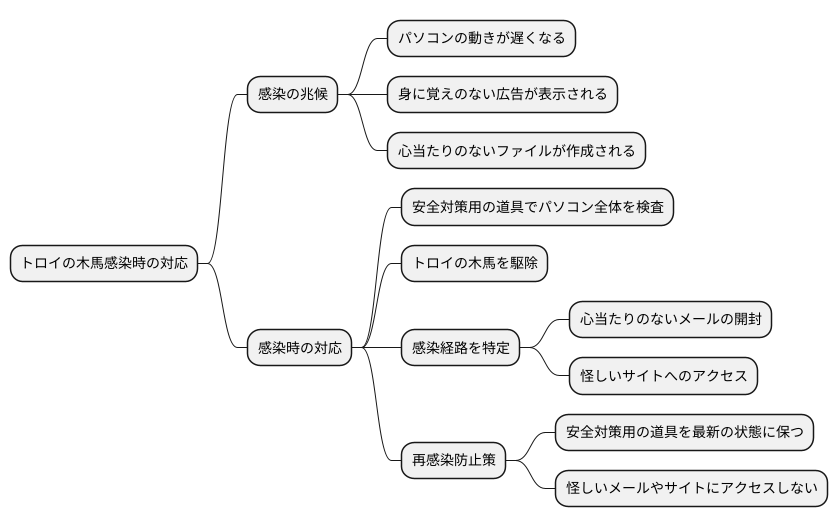

不正なプログラムであるトロイの木馬に感染したことに気づいたら、素早い行動が被害を抑える鍵となります。感染の兆候は様々ですが、いくつか共通する点があります。例えば、パソコンの動きが遅くなることはよく見られる兆候です。トロイの木馬が裏で様々な活動を行うため、パソコンの処理能力が奪われ、普段より動作が重くなります。また、身に覚えのない広告が画面に急に表示される、あるいは心当たりのないファイルが作成されているのも、感染を示すサインです。トロイの木馬は、広告を表示させることで利益を得ようとしたり、不正なファイルを勝手に作成して情報を盗み出したりします。

これらの兆候に気づいたら、すぐに安全対策用の道具を使って、パソコン全体をくまなく調べてください。これにより、トロイの木馬が潜んでいるかどうかを確認できます。もし見つかった場合は、ためらわずに駆除しましょう。感染が広がる前に対応することで、被害を最小限に食い止めることができます。

さらに、どのように感染したのかを突き止めることも大切です。心当たりのないメールを開封した、怪しいサイトにアクセスしたなど、感染経路を特定することで、同じ失敗を繰り返さずに済みます。そして、再感染を防ぐための対策をしっかりと行いましょう。安全対策用の道具を最新の状態に保つ、怪しいメールやサイトにはアクセスしないなど、日頃から用心することが重要です。これらの対策を講じることで、将来の感染リスクを減らすことができます。